今週気になったIT関連のニュース

May 19, 2021 00:25 · 2662 words · 6 minute read

2021年5月10日~2021年5月16日に読んだ中で気になったニュースとメモ書きです。

気になったニュースをまとめている目的はこちら

Colonial Pipelineのランサムウェア被害の続報

先週に引き続き今週も多くの情報が出ていました。

情報元によって、食い違っている内容もあるので、引き続き情報が出たら確認しようと思います。

What

- ランサムウェア被害によりコロニアルパイプラインが停止したシステムは、アメリカ東海岸のガソリン、ディーゼル燃料、ジェット燃料供給の45%を担っている。

- この攻撃に伴う石油製品の不足を緩和するために、バイデン政権からタンクローリーによる代替輸送宣言が発令された。

- 今回のサイバー攻撃の影響で、ガソリンスタンドのガソリンの在庫がなくなったり価格が上昇した。

- DarkSideのものである思われる声明が公開された。

- その内容によると、

- 彼らは政治的な目的はなく、政府とも関係ない。

- 金銭を目的としており、社会の混乱を望んでいない。

- 今後は、社会的な影響も加味しながら活動する。

- らしい。

- その内容によると、

- ロンドンのセキュリティ企業は、DarkSideの活動がビジネスライクであることから、DarkSideを「RaaC(Ransomware-as-a-Corporation)」と表現している。

- DarkSideは、ターゲット組織の財務状況を調査し、状況に合わせて要求額を設定しているらしい。また、医療、教育、非営利団体、政府関連組織はターゲットにしないらしい。

- ということは、お金を持っている私企業がターゲットになるということ。

- 声明文から、DarkSideにはパートナーがおり、パートナーが望む相手をターゲットにしていることも伺える。

- パートナー(DarkSideのサービス利用者)がどのような属性かによって、ターゲットとなる企業は大きく変わりそう。

- 攻撃者はランサムウェアでデータをロックする前に大量のデータを盗んだ。

- 約2時間で100GB近くのデータを盗んだ

- 「データをロックする」「盗んだデータを公開する」という二重の恐喝が目的。

- ランサムウェアの被害額を保険を使って補填することが多いが、AXAはランサムウェア被害による保険の支払いを停止すると発表した。

- ランサムウェアの被害額とリスクが大きく、保険商品の採算が合わなくなってきたのだろう。

- 他の保険会社もこの流れに続くことも考えられる。そうなった場合、企業は日々のデータバックアップやセキュリティの対策など自助努力をすることが重要になる。

- DarkSideが提供しているサービスの特徴と機能

- データを暗号化するだけでなく、データを盗む

- データを握られているので、支払いに応じる企業が多い

- 被害者と直接連絡を取る管理パネル機能

- 支払い交渉中に、必要に応じてDDoS攻撃をする機能

- 会社が支払いを拒否した場合には、株の売りで儲けられるように、情報公開前に情報を提供する

- ネットワーク侵入のテスター(個人またはチーム)を募集している

- 見つけた侵入情報をDarkSideに伝えることで、支払われた金銭の分配を得ることができる仕組みがある

- ターゲット企業の支払い状況を知ることができるシステムも用意している

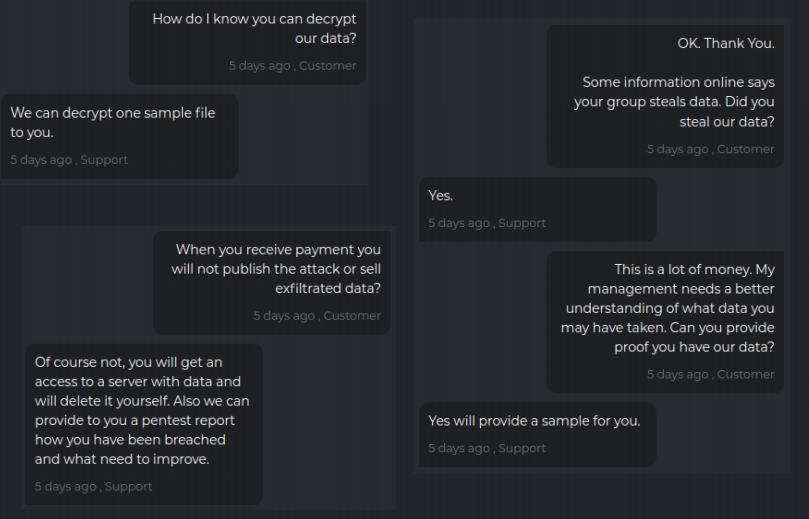

- 犯人とのやり取りとされる内容

- これ以外のやりとりの一部始終もこちらの記事から確認することができる

- A Closer Look at the DarkSide Ransomware Gang

-

DarkSideのインフラの一部が停止した。

- 停止したのは、blog、payment server、DoS Servers

- 法執行機関が差し押さえた?

- 広告主や創業者のお金も不明なアカウントに送金された。

-

暗号化したデータの復号ツールも提供しているらしい。

-

犯罪者グループは、事前に自分たちの存在を多くの人に知ってもらい、プレスリリースなどを適切に行うことで身代金の支払いに応じる可能性が高いことに気づいたらしい。

-

お金を支払った?支払ってない?に関する情報

- WashingtonPostの記事によると、攻撃者の要求する金額を支払わないことを決めた?

- バックアップからシステムを復元し、バックアップから復元できないシステムは再構築する。

- DarkSideは、データを暗号化する前にデータを盗み、身代金が支払われない場合はデータを公開する可能性がある。そして、公開情報に伴って下げた株価で利益を得ることもあるらしい。

- 今回の場合は、盗まれたデータがニューヨークのホスティング会社のサーバにあることを素早く突き止めてサーバをシャットダウンしたらしい。そして攻撃者が盗んだデータを公開することを防いだらしい。

- Panic buying strikes Southeastern United States as shuttered pipeline resumes operations

- Bloombergによると、攻撃者の要求した支払いを行ったとしている。

- WashingtonPostの内容と食い違っているが、どちらが正しいのだろうか?

- Colonial Pipeline Paid Hackers Nearly $5 Million in Ransom

- Colonial Pipeline Shells Out $5M in Extortion Payout, Report

- WashingtonPostの記事によると、攻撃者の要求する金額を支払わないことを決めた?

When

- 2020年11月 ロシア語のフォーラムでDarkSideについての情報が公開される。フォーラムの投稿者は、パートナーを探す旨の内容を投稿している。

- 2021年3月 新しい機能を公開

- Windows、Linuxをターゲットにする

- 暗号化の強化

- 被害者とのやり取り機能

- 支払いを渋る被害者にDDoSを仕掛ける機能

- 2021年5月6日 木曜 攻撃開始。同日、約2時間で100GB近くのデータを盗む

- 2021年5月7日金曜 ランサムウェア攻撃発生

- 同日深夜パイプライン停止

- 2021年5月10日 グループが攻撃に関与していることをほのめかす声明を発表

関連記事

- A Closer Look at the DarkSide Ransomware Gang

- Here’s what we know about DarkSide ransomware

- Hackers who shut down pipeline: We don’t want to cause “problems for society”

- Colonial Hackers Stole Data on Thursday Ahead of Shutdown

- The moral underground? Ransomware operators retreat after Colonial Pipeline hack

- Ransomware world in 2021: who, how and why

- Colonial Pipeline Paid Hackers Nearly $5 Million in Ransom

- Colonial Pipeline Shells Out $5M in Extortion Payout, Report

- Panic buying strikes Southeastern United States as shuttered pipeline resumes operations

最後に

流石に大事だったこともあり、法執行機関が迅速に動いている模様。

「盗まれたデータの送信先サーバを突き止め、素早くサーバをシャットダウンすることで盗まれたデータの悪用を防いだ」という情報は真偽の程はわからないが、法執行機関の動きによってDarkSideのサービスの一部が停止したというのは事実。

以下、後日追記

この記事を書いた後に、「セキュリティのアレ第87回 ニューノーマル発ニューノーマル行き!スペシャル!」を聞きました。

その中で根岸さんが「DarkSideのサイトが停止したのは自作自演かもしれない。一旦サイトを閉じて、しばらくしたらまた別の名前で活動するのかも。」と話していて、なるほどでした。

確かに、サイトが停止していることは事実ではありますが、法執行機関によって停止されたかどうかは定かではありません。